Cómo Conectar un PLC a la Nube (AWS, Azure) Sin Abrir Puertos

Descubre la arquitectura segura para enviar datos de PLCs locales a la nube pública sin exponer tu red OT a ataques de ransomware.

¿Automatización sin complicaciones?

Checklist: 10 Pasos para Digitalizar tu Planta

Evita errores costosos en tu implementación

El dilema de llevar datos del piso de planta a la nube #

La promesa del IoT Industrial es simple: centralizar toda la información de tus máquinas en la nube para tener visibilidad global. Sin embargo, cuando los ingenieros intentan conectar un [PLC](/glosario#plc) tradicional (Siemens S7, Allen-Bradley, Omron) a servicios como AWS o Microsoft Azure, chocan contra un muro técnico y de ciberseguridad.

Los PLCs no fueron diseñados para el internet moderno. Hablan protocolos antiguos y sin cifrado como [Modbus](/glosario#modbus) RTU/TCP o Profinet. Conectar estos equipos directamente al router de internet de la planta es el equivalente a dejar la bóveda del banco abierta en medio de la calle.

🚨 El Peligro del Port Forwarding

Si tu proveedor de IT te sugiere "abrir un puerto" en el router para leer el [PLC](/glosario#plc) de forma remota, detén el proyecto inmediatamente. Los ataques de Ransomware Industrial escanean el internet buscando puertos 502 (Modbus) abiertos para secuestrar el control de la fábrica en segundos.

Protege tus PLCs de Ransomware

El Edge de iGromi actúa como un Firewall Zero-Trust nativo para tus equipos Modbus aislándolos de ataques externos.

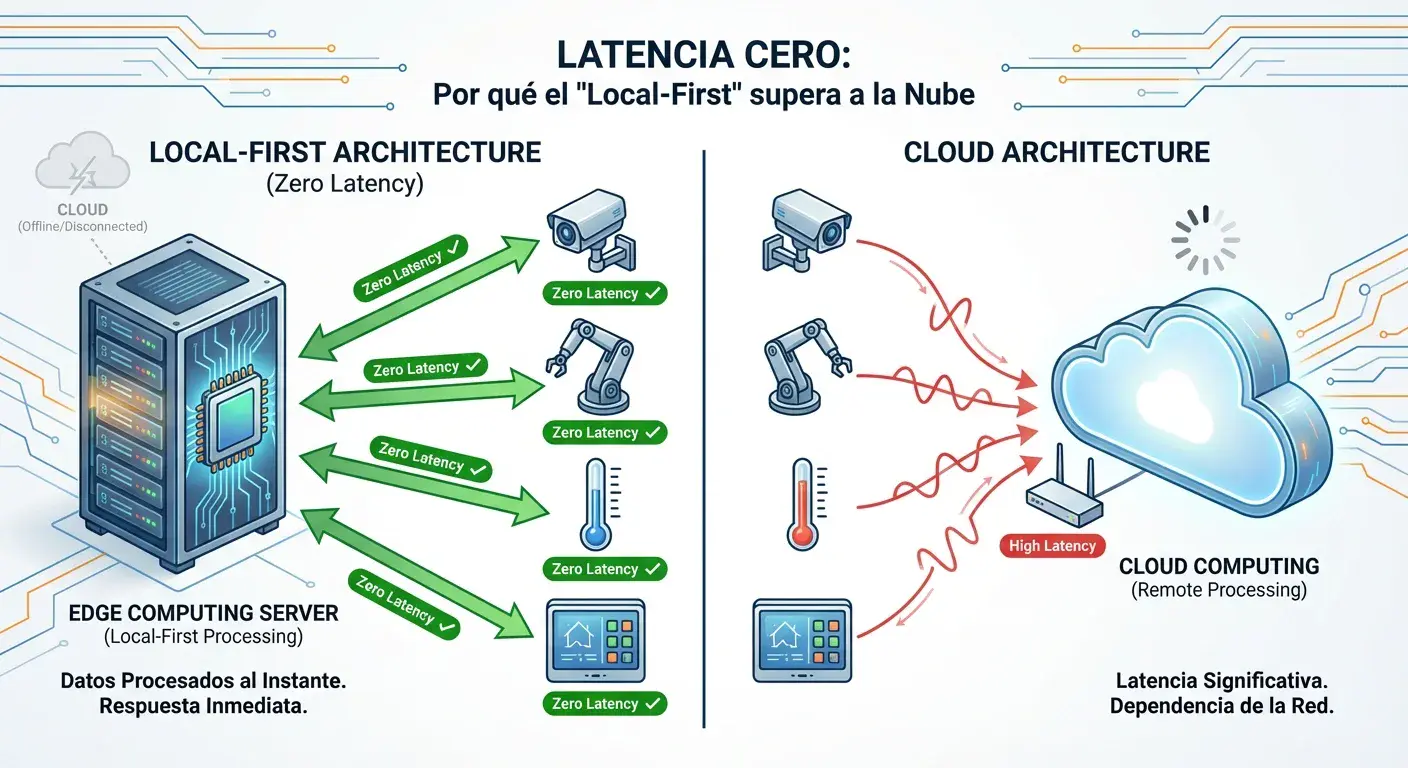

La Arquitectura Correcta: El Patrón Edge-to-Cloud #

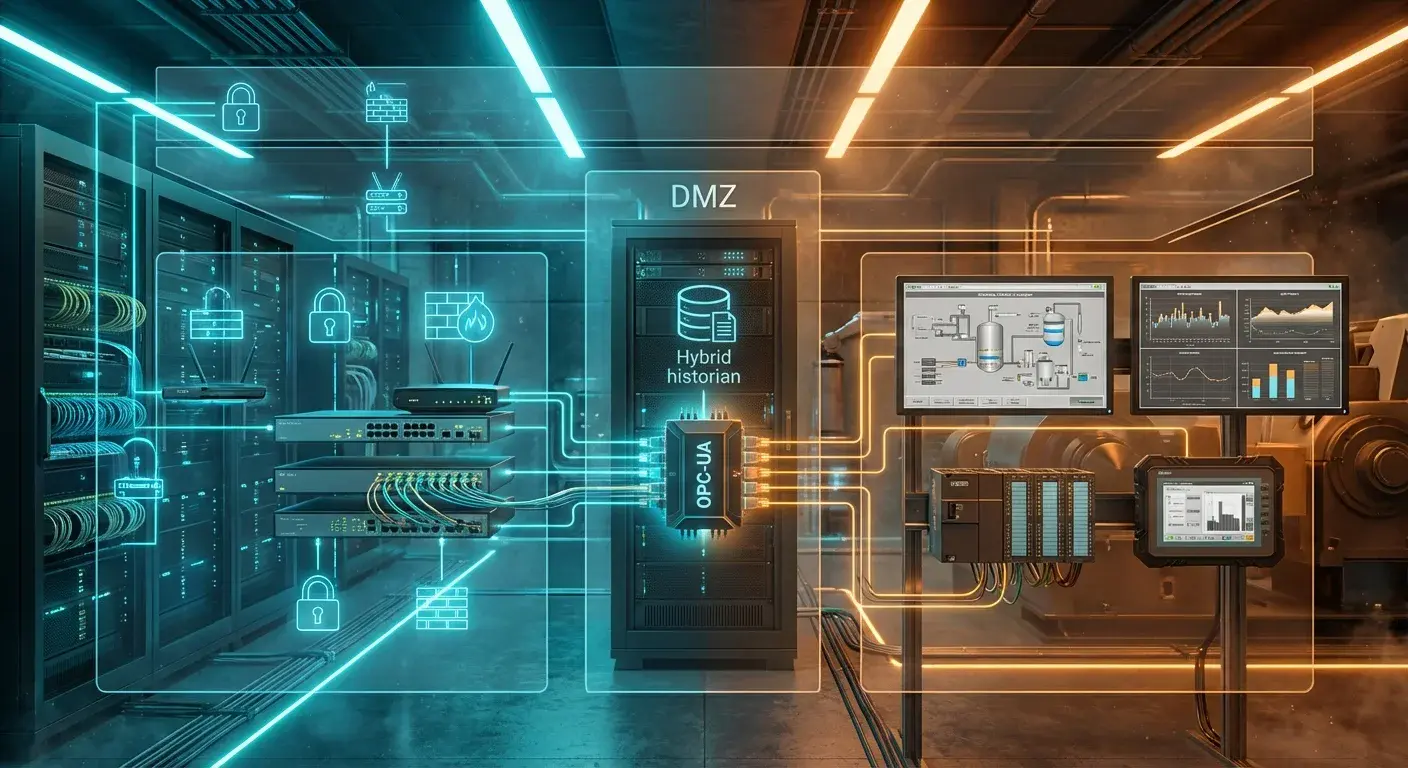

Para conectar un PLC a la nube de forma segura, necesitas una barrera intermedia llamada [Edge Computing](/glosario#edge%20computing) Gateway. Este dispositivo actúa como un traductor y un guardián (Firewall) físico.

Paso 1: Adquisición Local (Modbus a MQTT)

El Gateway (por ejemplo, el iGromi Bridge) se conecta físicamente al PLC a través de un cable serie (RS-485) o por la red LAN aislada de la planta. El Gateway extrae la información en el idioma original de la máquina de forma pasiva, sin alterar su programación.

Paso 2: Traducción y Buffer

Dentro del Gateway, un software como Node-RED o el iGromi OS normaliza esos datos brutos y los convierte en paquetes JSON ligeros, listos para viajar por el protocolo [MQTT](/glosario#mqtt). Si el internet de tu fábrica se cae, el Gateway guarda los datos localmente (Buffer) para no perder ni un segundo de producción.

Paso 3: Conexión Saliente (Outbound-Only)

Aquí radica el secreto de la ciberseguridad industrial: El Gateway nunca recibe conexiones desde afuera. Él es quien inicia una conexión segura (TLS 1.2 o un túnel VPN WireGuard) hacia la nube. De esta forma, tu firewall corporativo permanece cerrado a intrusos, pero los datos del PLC fluyen continuamente hacia tu servidor o Dashboard remoto.

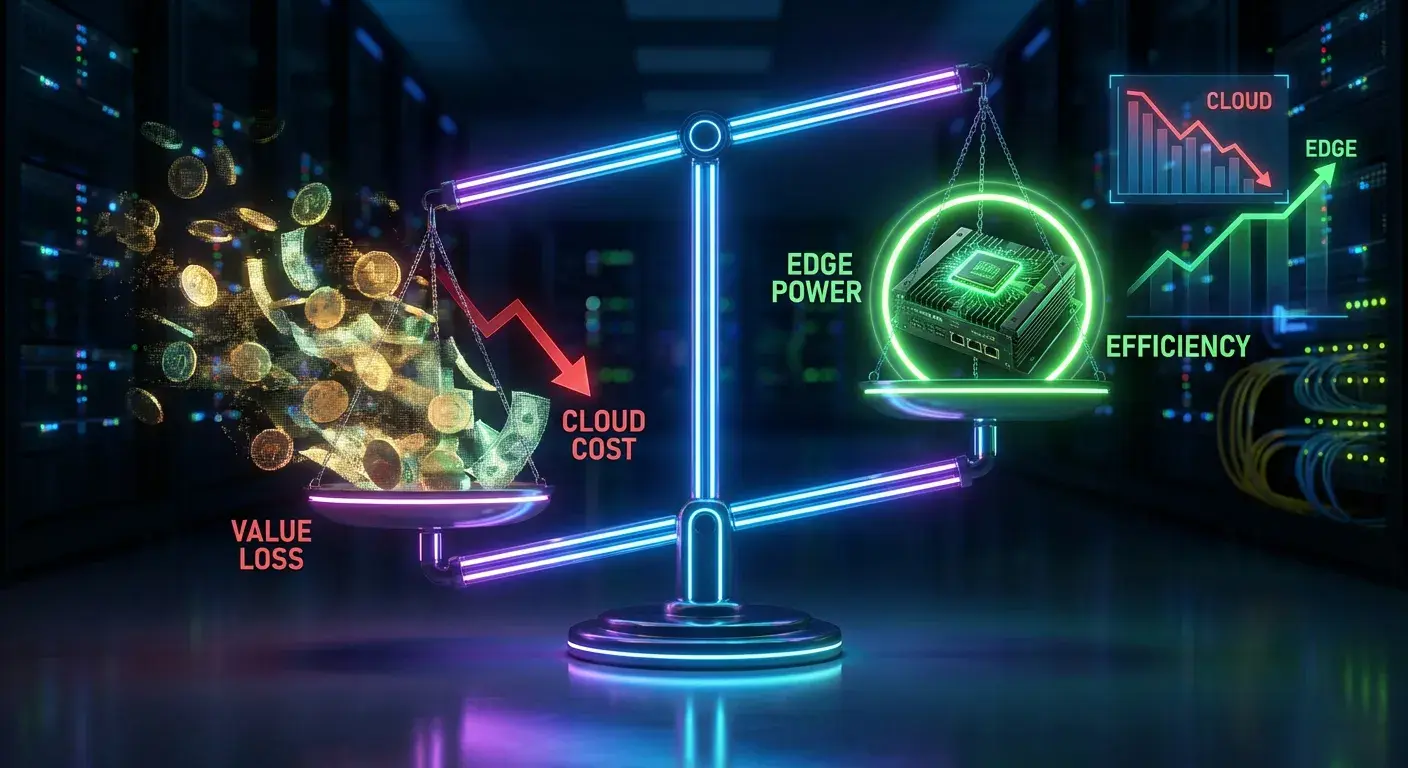

¿Por qué iGromi OS es la forma más rápida de lograrlo? #

Configurar certificados de seguridad, instalar un bróker [MQTT](/glosario#mqtt) y programar rutinas de reconexión puede tomar semanas de ingeniería de software. Con la arquitectura Zero-Trust de iGromi OS, conectas el cable al PLC, seleccionas los registros en la interfaz visual, y el sistema automáticamente establece el túnel seguro hacia la nube, procesando incluso algoritmos de Inteligencia Artificial antes de subir el dato para ahorrar costos de ancho de banda.

KEYWORDS:

Sobre el Autor

Head of Engineering & CEOVíctor Ruz

Ingeniero Civil con +10 años en automatización industrial. Habla el idioma de los PLCs y los robots como lengua materna. Integra tecnologías OT con sistemas modernos y ha liderado la implementación de sistemas MES en más de 50 plantas en Latam.